sexta-feira, 27 de dezembro de 2013

quarta-feira, 25 de dezembro de 2013

Como realizar uma verificação de segurança de um arquivo antes de baixa-lo da Internet

Updated 26. November 2013 - 18:52 by v.laurie

Certamente, todos gostam de baixar coisas pela Internet. É estimulante e instrutivo experimentar aplicativos diferentes (especialmente os gratuitos). Infelizmente, existe um risco nessa prática; nesses dias, todo o cuidado é pouco quando se trata do conteúdo baixado da Web em seu computador.

Existe uma forma simples (e gratuita !) de tornar seus downloads mais seguros.

VirusTotal (www.virustotal.com) é um serviço online gratuito que analisa arquivos e URLs suspeitos, e facilita a detecção de vírus, worms, cavalos de tróia e todos os tipos de arquivos maliciosos. Segundo o site, o tamanho máximo do arquivo a ser submetido é de 64 MB. Uma vez feito o upload, VirusTotal passa a bombardear o “suspeito” com varreduras de (literalmente) dezenas de softwares antivírus e antimalware de fabricantes diferentes, gerando um relatório final sobre a análise.

Certo, se você está fazendo o upload do arquivo, ele já está no seu PC, e talvez a segurança do seu sistema já tenha sido comprometida. Não haveria um jeito de submeter este arquivo ao serviço antes do download ?

A ideia do complemento para browsers VirusTotal é poder submeter o link do download ao serviço sem precisar baixa-lo. O complemento adiciona uma entrada no menu de contexto do seu browser (botão direito do mouse) que oferece a verificação online de uma URL.

Em meu teste, usando o Firefox, selecionei baixar a nova versão do FastStone Image Viewer, do site Filehippo.com.

Cliquei com o botão direito do mouse sobre o link “Download Latest Version :

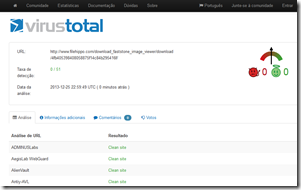

Cliquei na opção “Scan with Virus Total”. Eis o resultado:

Rolando a tela para baixo, você poderá ver todos os produtos de segurança que ajudaram a compor a taxa de detecção.

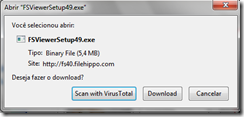

Porém, mais uma pequena surpresa me aguardava. Ao finalmente selecionar para realizar o download, pude verificar uma pequena, e importante, modificação no menu de opções:

O complemento para o Firefox também modifica as opções da janela de download. Esse, alias, tornou-se o meu procedimento favorito. Não testei com os outros browsers, mas aparentemente, o complemento para o Firefox é o único que modifica a dialog de download.

O complemento descrito aqui é muito útil; porém, as varreduras “pré-download”, se podemos chamar assim, não são defesa completa contra infecções, nem devem substituir as medidas de segurança que você normalmente usa em suas atividades.

Como obter o complemento VirusTotal para os três principais browsers:

- Google Chrome browser extension - VTchromizer

Documentação é encontrada em www.virustotal.com/en/documentation/browser-extensions/google-chrome, e a instalação em https://chrome.google.com/webstore/detail/vtchromizer/efbjojhplkelaegfbieplglfidafgoka?hl=en. - Firefox browser extension - VTzilla

Documentação é encontrada em www.virustotal.com/en/documentation/browser-extensions/mozilla-firefox, e a instalação em https://addons.mozilla.org/en-US/firefox/addon/vtzilla/. - Internet Explorer add-on - VTexplorer

Documentação e instalação em www.virustotal.com/en/documentation/browser-extensions/internet-explorer.

quarta-feira, 11 de dezembro de 2013

Site permite verificar e-mails comprometidos em vazamentos online

Usuários podem checar se seus endereços de e-mail estão incluídos nos bancos de dados violados de grandes empresas como a Adobe, Yahoo e Sony.

Um novo site permite que os usuários de Internet verifiquem se seus nomes de usuário e senhas foram expostos em alguns dos maiores vazamentos de dados nos últimos anos.

Chamada de haveibeenpwned.com, a página foi criada pelo arquiteto de software australiano Troy Hunt e permite que os usuários verifiquem se os seus endereços de e-mail estão presentes em bancos de dados que vazaram da Adobe Systems neste ano, do Yahoo em 2012, da Sony e da Stratfor em 2011 e da Gawker em 2010.

A violação de dados da Adobe veio à tona em outubro deste ano e é considerada o maior vazamento (de conhecimento público) de informações de usuário da história. Mais de 153 milhões de registros - incluindo endereços de e-mail e senhas mal-criptografadas - foram expostos, como resultado do incidente.

Diversos pesquisadores de segurança criaram sites que permitem aos usuários verificarem se eles foram afetados pela violação Adobe, mas Hunt queria um lugar que mapeasse os endereços de e-mail entre as múltiplas violações de dados. Este tipo de correlação é importante, porque um grande número de pessoas reutilizar os seus endereços de email e senhas em vários sites.

Em 2012, Hunt comparou os registros de usuários que vazaram da Sony e do Yahoo e descobriu que 59% das pessoas com contas nos dois bancos de dados usaram a mesma senha.

Vale ressaltar que o site haveibeenpwned.com não armazena nenhuma das senhas vazadas, apenas os endereços de e-mail.

"Eu simplesmente não precisa delas [as senhas] e, francamente, eu não quero essa responsabilidade também", disse Hunt em um post no blog. "Isto é apenas para alertar sobre a amplitude das violações."

Importar os dados para o site não foi uma tarefa fácil, com o banco de dados da Adobe contendo mais de 152 milhões de registros, o da Stratfor com quase 860 mil, o da Gawker com mais de 530 mil, e o da Yahoo e da Sony com 453 mil e 37 mil, respectivamente. Hunt publicou um post separado no blog sobre os aspectos técnicos do trabalho com os bancos de dados.

Combinando as informações em um único banco de dados também revelou algumas estatísticas interessantes. "Quando eu adicionei a violação de Stratfor aos registros existentes da Adobe, 16% dos endereços de e-mail já estavam no sistema", disse ele. "Então eu adicionei a Sony e 17% deles já estavam lá. Com o Yahoo! foram 22%."

"Embora não seja a ordem cronológica em que as violações ocorreram, isso demonstra que os conjuntos de dados posteriores mostraram uma alta correlação entre os novos dados de violações e os registros já existentes no sistema e essa é a razão pela qual eu criei este site", disse Hunt.

Hunt planeja continuar a adicionar dados no sistema de futuros vazamentos e pediu a todos que estejam cientes dos vazamentos de bancos de dados publicamente disponíveis, mas que ainda não foram incluídos no projeto, para que o avise. "Não, não vá violar um sistema, só para contribuir com esse projeto!", disse.